Différence de clé: le cryptage fait référence à la technique de confidentialité des informations confidentielles en modifiant la forme des informations. Il est changé en une forme illisible afin de le garder en sécurité. L'obfuscation est similaire au cryptage. Cependant, le terme est généralement utilisé pour la protection du code de programme plutôt que des données générales. Il fait référence à la conversion des données en une forme difficile. Un algorithme est utilisé pour le cryptage et l'obscurcissement. La principale différence entre eux est que même si l'algorithme est connu, les données cryptées ne peuvent pas être comprises sans la clé requise pour le décryptage. D'autre part, les données obscurcies peuvent être simplement comprises en connaissant l'algorithme utilisé pour l'obscurcissement. Il ne nécessite pas de clé.

La confidentialité est très importante dans le contexte de toute information pertinente. Les trous de boucle dans le système peuvent souvent conduire à des résultats désastreux en l'absence de systèmes sécurisés. Cryptage et obscurcissement sont deux mots clés liés aux systèmes sécurisés.

Il est important de mentionner que la méthodologie de cryptage et de décryptage peut également varier. Le cryptage joue un rôle essentiel dans le monde actuel, où la plupart des informations sont échangées sur Internet. Les données cryptées restent sécurisées tant que les clés sont sécurisées.

L'obscurcissement est également très similaire au cryptage car il est basé sur le même concept de cryptage; assurer la sécurité. Cependant, le mot est utilisé dans le contexte pour émettre des codes de programmes et non des données générales. Il est utilisé pour convertir les mots de passe et les définitions de vues, procédures stockées, fonctions, etc. en un format illisible. Cependant, les entités obfusquées peuvent être désossées, ce qui signifie que le code peut être décompilé et étudié.

Par exemple, SQL Server peut masquer les définitions de procédure stockée, les définitions d'affichage, etc. Le terme peut également être utilisé pour tout type de masquage de données. Cela peut être aussi simple que d’inverser les ordres de lettres. Contrairement au cryptage, il n’est pas nécessaire de disposer d’informations de clés pour connaître les informations d’origine. Pour obscurcir, la personne peut annuler l'obfuscation sans avoir besoin de clés.

Un algorithme est utilisé pour le cryptage et l'obscurcissement. La principale différence entre eux est que même si l'algorithme est connu, les données cryptées ne peuvent pas être comprises sans la clé requise pour le décryptage. D'autre part, les données obscurcies peuvent être simplement comprises en connaissant l'algorithme utilisé pour l'obscurcissement. Il ne nécessite pas de clé.

Comparaison entre obscurcissement et chiffrement:

Obscurcissement | Cryptage | |

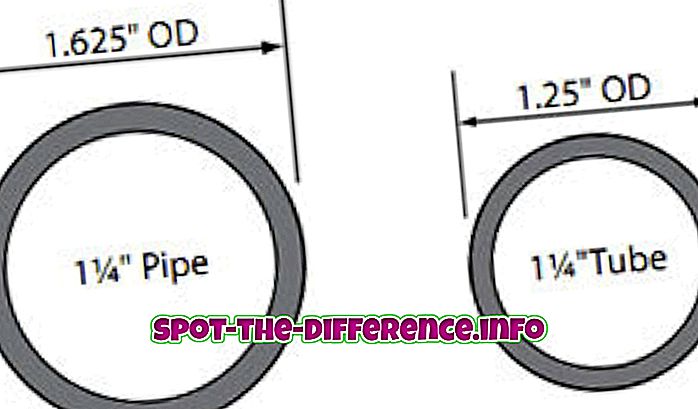

Définition | Modification de la forme de toute donnée sous une autre forme. Il est généralement utilisé dans le contexte pour programmer des codes | Modification de la forme des informations dans un format illisible à l'aide d'une clé de cryptage |

Obligation de la clé pour décoder les données ou informations d'origine | Peut être décodé sans aucune exigence de clé utilisée pour coder les données | C'est requis |

Changement de données | En forme difficile | Sous forme illisible |

Exemple | main (l , a, n, d) car ** a; { pour (d = atoi (a [1]) / 10 * 80- atoi (a [2]) / 5-596; n = "@ NKA \ CLCCGZAAQBEAADAFaISADJAB BA ^ \ SNLGAQABDAXIMBAACTBA TAHDBAN \ ZcEMMCCCCAAhEIJFA EAAABAfHJE \ TBdFLDAANEfDNBP HdBcBBB EA_AL \ HELLO, MONDE! " [l ++ - 3];) pour (; n -> 64;) putchar (! d +++ 33 ^ l & 1);} Ce code masqué de Brian Westley imprime une carte du monde | Message en clair + algorithme de cryptage + clé = message brouillé Algorithme de déchiffrement + clé + message brouillé = message en clair "INSECURE" devient "KPUGEWTG", la clé est 2, ainsi, chaque lettre est remplacée par une lettre placée à 2 endroits derrière elle. |