Différence de clé: le cryptage, le codage et le hachage sont des techniques utilisées pour convertir le format de données. Le chiffrement est utilisé pour convertir du texte brut en texte chiffré afin que seules les entités autorisées puissent le comprendre. Le codage est utilisé pour modifier les données dans un format spécial qui les rend utilisables par des processus externes. Dans le hachage, les données sont converties en un résumé de message ou en un hachage, qui est généralement un nombre généré à partir d'une chaîne de texte. Le hachage n'est pas réversible sous forme de cryptage et d'encodage.

Le schéma utilisé pour la transformation n'est pas gardé secret, comme dans le cas du cryptage. Il est généralement disponible publiquement et par conséquent, les informations codées peuvent être facilement décodées. Le codage a pour objectif la protection de l'intégrité des données lors du déplacement sur un réseau de communication.

Le chiffrement et le codage sont réversibles par la connaissance de la clé ou du schéma approprié. Cependant, le hachage est irréversible. On ne peut pas atteindre la forme originale des données en utilisant un résumé. Le cryptage et l'encodage varient également, car le cryptage implique généralement l'utilisation de clés, qui ne sont connues que des entités autorisées. En codage, l'algorithme utilisé pour le codage est connu du public. Ainsi, le cryptage, le codage et le hachage sont tous des méthodes permettant de changer la forme des données d'une base à l'autre. Cependant, ils diffèrent par les méthodes utilisées pour la conversion et leurs objectifs principaux.

Comparaison entre le cryptage, l'encodage et le hachage:

Cryptage | Codage | Hachage | |

Sens | Le chiffrement concerne les clés utilisées pour chiffrer et déchiffrer les données. Ces touches permettent de transformer un texte simple en un texte chiffré et inversement. | Le message est codé à l'aide d'un algorithme de codage. Cependant, un texte chiffré est produit pour chaque texte en clair. Le schéma utilisé pour la transformation n'est pas gardé secret, comme dans le cas du cryptage. Il est généralement disponible publiquement et par conséquent, les informations codées peuvent être facilement décodées. | Dans le hachage, les données sont converties en un résumé de message ou un hachage, qui est un nombre généré à partir d'une chaîne de texte. Ces condensés sont importants car il est facile de faire correspondre le hachage des messages envoyés et reçus pour garantir que les deux sont identiques et qu’aucune modération n’est effectuée avec les données. |

Utilisation des clés | Oui | Non | Non |

Pupose | Sécurité des données | Protection de l'intégrité des données | Vérification des données |

Les usages | Beaucoup comme le transfert d'informations commerciales sensibles, correspondant par des emails privés, etc. | Beaucoup - comme la compression pour économiser de la mémoire ou la confirmation liée au transfert de données | Nombreux: envoi de fichiers, mots de passe, recherche, cryptage, etc. |

Réversible à la forme originale | Oui, en utilisant la clé appropriée | Oui, en connaissant le schéma utilisé pour l'encodage | Le résumé ne peut pas être retourné à sa forme originale |

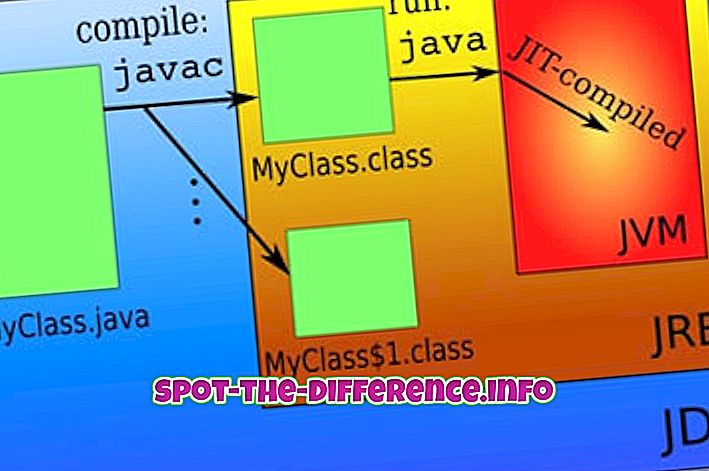

Exemple | Les algorithmes de chiffrement symétriques courants incluent DES, 3DES, AES et RC4. | Encodage de caractères - Les mots et les phrases dans le texte sont créés à partir de caractères. | L'algorithme MD5 est utilisé pour créer un résumé de message à 128 bits à partir de données. |